Era Natal do ano passado quando LG foi um dos primeiros a apresentar o Rede 6G. Obviamente, isso chegou (ainda não oficialmente) como o sucessor da atual rede 5G. Esta nova tecnologia permite taxas de transferência de dados ultrarrápidas até 1 TB por segundo. Mas e se lhe disséssemos que estudiosos conseguiram "hackear" uma rede 6G usando uma rede simples? folha de papel. Realmente aconteceu e nós explicamos como em detalhes.

Não vamos brincar: um experimento conseguiu desviar o alcance de uma rede 6G usando uma folha de papel e um laminador

Os pesquisadores do Rice University e Universidade Brown eles publicaram os resultados de um experimento incomum de segurança de rede móvel de sexta geração. Como se viu, para captar os sinais transmitidos neles, não teria sido necessário criar equipamentos caros: em vez disso, bastava mostrar um pouco de engenhosidade e ter uma folha de papel à mão.

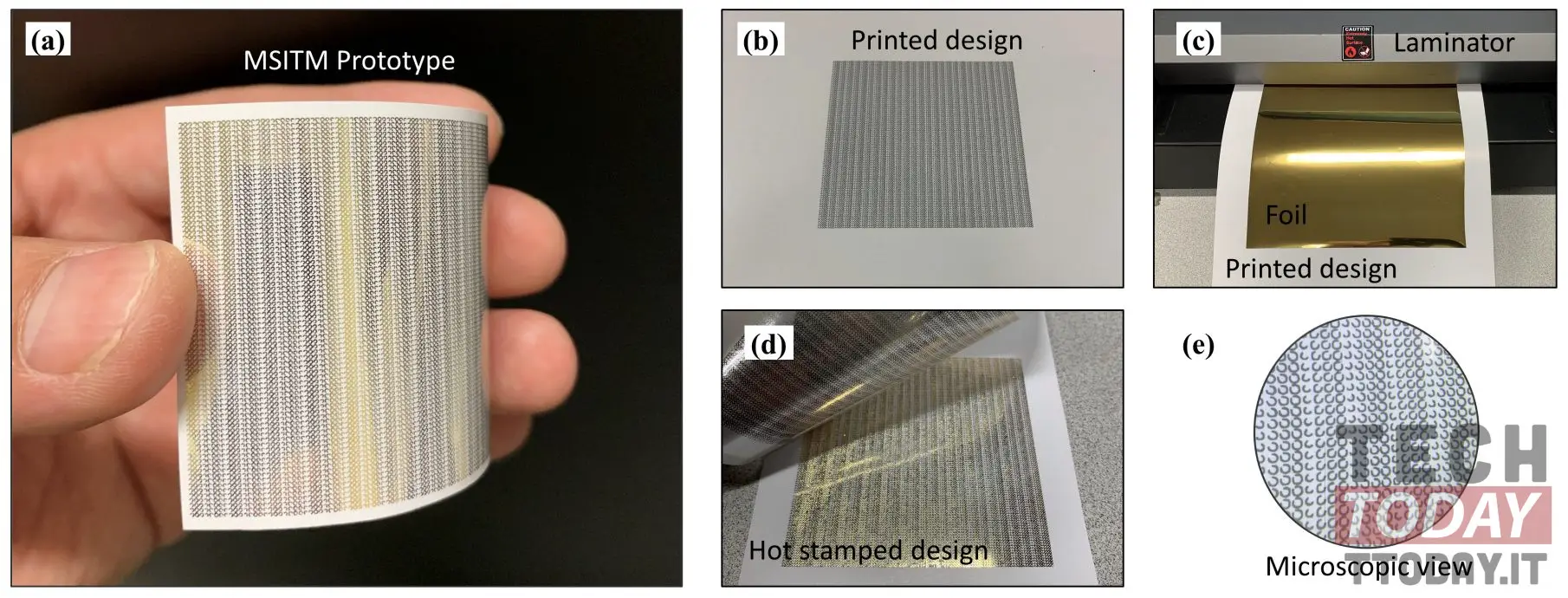

Durante o estudo, os engenheiros descobriram que um sinal de rede sem fio 6G transmitido para um frequência de 150 GHz ele pode ser parcialmente interceptado usando o que é chamado metassuperfície. Cientistas usaram uma simples folha de papel de escritório como ferramenta de "hacking" símbolos aplicados na forma da letra C., feito de papel alumínio e organizado em uma determinada ordem.

Depois de "inserir" essas formas na folha com a ajuda de um laminador, os pesquisadores obtiveram uma espécie de matriz de antenas capaz de rejeitar parte do sinal. Isso permitiu que os dados fossem transmitidos para equipamentos de terceiros. Segundo os autores do experimento, um desses metassuperfície pode ser mascarado com uma folha de papel comum, que isso tornará muito mais difícil encontrar a fonte de um vazamento de dados em caso de ataque de hackers.

Por razões óbvias, os pesquisadores não publicaram o esboço deste experimento. Eles perceberam que com seu trabalho eles queriam dissipando o mito sobre a natureza mais segura das redes 6G (e em geral os da nova geração) que transmitem sinais de alta frequência. É possível que, se os fabricantes de equipamentos tomarem conhecimento da possibilidade de um ataque de hackers, eles possam desenvolver sistemas de prevenção interceptação de dados e integrá-los antecipadamente em novos equipamentos de rede.

Via | Eurekalert