A implantação no campo tecnológico, pelo menos no Ocidente é: Qualcomm vs MediaTek. Pessoalmente, sou um fã da empresa taiwanesa, pois acredito que ela oferece produtos muito, muito bons que custam menos para os OEMs. Conseqüentemente, dispositivos que também custam menos para nós, consumidores. Especialmente os processadores MediaTek Dimensões eles são meus favoritos. Fiquei surpreso, no entanto, por uma falha nesse foi descoberto pelos especialistas de Check Point Research. Um bug realmente irritante. Vamos ver os detalhes.

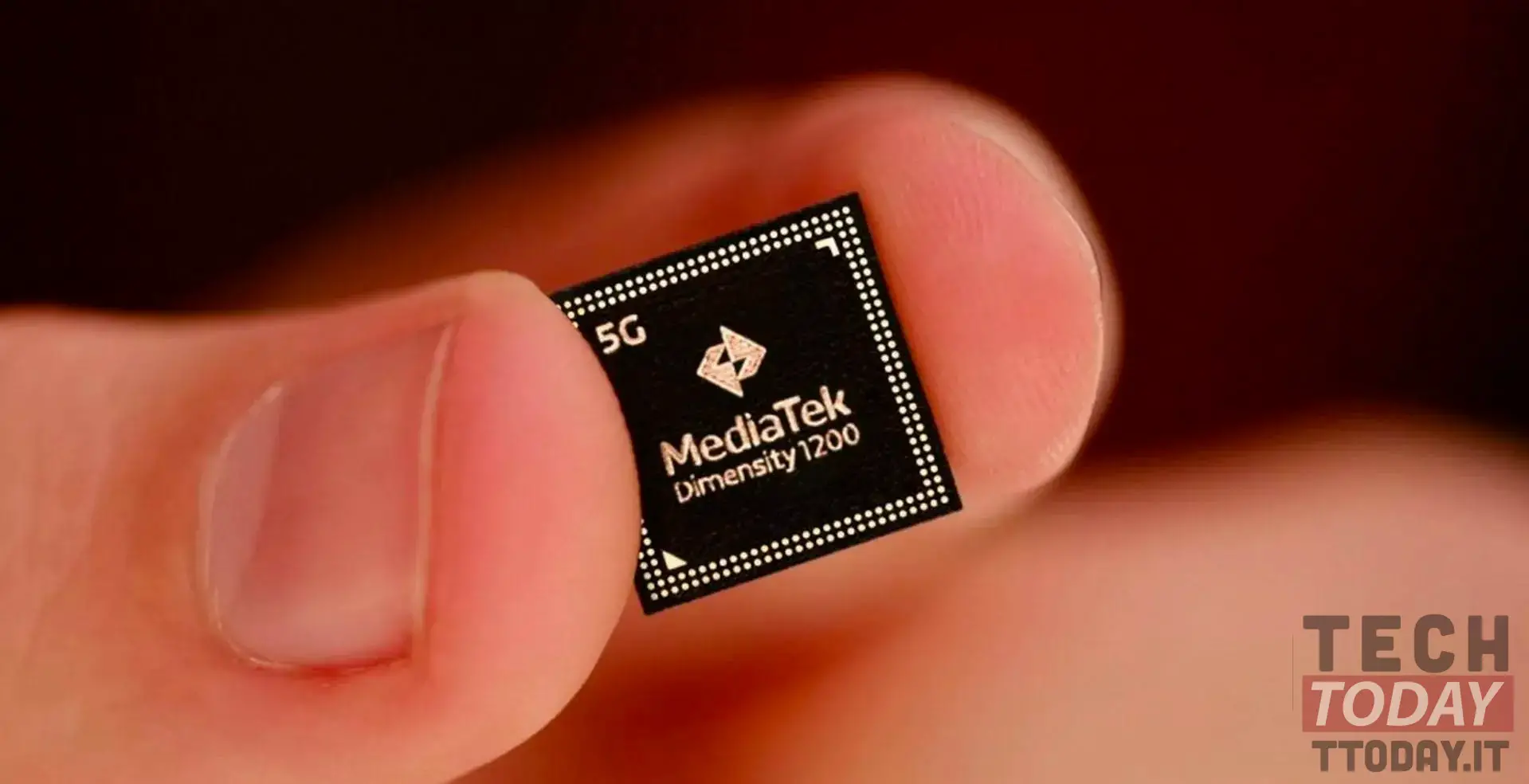

Os processadores MediaTek, em particular o Dimensity, seriam vítimas de uma falha que permite que pessoas mal-intencionadas espionem os usuários

Check Point Research, ou melhor, sua divisão de pesquisa de segurança cibernética, divulgou hoje um relatório detalhando a existência de um falha de segurança afetando várias plataformas MediaTek. Vamos falar da empresa no topo do mundo dos processadores que atualmente é responsável pela venda de cerca de 40% dos SoCs nos smartphones do mundo.

De acordo com especialistas, um lacuna no processamento de áudio e componentes de inteligência artificial dos chips da família "MediaTek Dimensity" poderiam ser explorados por hackers para acessar várias informações e, nos casos mais extremos, até mesmo ouvir conversas dos usuários.

Veja também: MediaTek ou Qualcomm: é quem está liderando o mercado mundial

Os processadores possuem uma unidade de processamento de AI (APU) e processamento de sinal de áudio digital (DSP) baseado em microarquitetura "Tensilica Xtensa”Para reduzir o uso do núcleo da CPU. Você pode acessar esta área inserindo um código de código usando um aplicativo Android e reprogramar o sistema para espionar os usuários.

Os especialistas usaram engenharia reversa para testemunhar as vulnerabilidades do firmware. Eles usaram um Redmi Note 9 5G, que equipa o MediaTek Dimensity 800U. Mesmo um aplicativo sem privilégios, ou seja, permissão para acessar dados do sistema, era capaz de acessar a interface de áudio do hardware e manipular o fluxo de dados.

O documento divulgado diz:

Uma vez que o firmware DSP tem acesso ao fluxo de dados de áudio, uma mensagem IPI pode ser usada por um invasor para aumentar os privilégios e, teoricamente, interceptar o usuário do smartphone.

Trabalhamos diligentemente para validar [a vulnerabilidade no Audio DSP] e tomar as precauções necessárias. Não há evidências de que essa lacuna foi explorada. Incentivamos nossos usuários finais a atualizar seus dispositivos assim que os patches estiverem disponíveis e a instalar apenas aplicativos de plataformas confiáveis, como a Google Play Store.

Felizmente, MediaTek tem descobriu e consertou a falha imediatamente Descobrimos isso graças à publicação do boletim de segurança lançado em outubro. Ergo? Não estamos correndo nenhum risco, pelo menos por enquanto.

Via | Android Police